"Sembra paranoico, ma credo che i family office stiano diventando il bersaglio numero uno degli hacker e delle truffe di phishing. Di recente ho partecipato a una telefonata con altri dieci family office singoli molto grandi e sei di loro erano stati violati" - CFO, family office singolo di medie dimensioni, Canada Family Office Report

Punti di forza

Perché i family office sono vulnerabili

La maggior parte dei family office continua ad affidarsi a una combinazione di applicazioni obsolete e flussi di lavoro manuali. Spesso mancano di qualsiasi forma di controllo dedicato alla sicurezza informatica o di un piano scritto per la sicurezza delle informazioni, non utilizzano gestori di password o archivi crittografati e si affidano a server di posta elettronica non protetti per condividere informazioni finanziarie sensibili. Con questo tipo di configurazione, il disastro non è una questione di «se», ma di «quando».

Rischi principali:

- Accesso condiviso e software obsoleto

- Mancanza dell'autenticazione a due o più fattori

- Infrastruttura di cybersecurity minima

- Formazione e pianificazione del disaster recovery inadeguate

- Affidamento a canali non protetti come la posta elettronica o strumenti cloud non verificati.

Gli hacker sono diventati sempre più intelligenti nel prendere di mira i family office. Le truffe di phishing possono iniziare con una semplice e-mail o un falso testo con un link che può rivelare dati bancari, documenti legali e informazioni personali. L'impersonificazione e il dirottamento sui social media aggiungono un ulteriore livello di rischio. I gruppi di attacco informatico più sofisticati si avvalgono ora di broker di dati per raccogliere informazioni di base prima di lanciare schemi di phishing mirati che convincono facilmente i bersagli di essere in contatto con un custode o un fornitore di servizi di fiducia.

Tipi di attacco comuni

- Attacchi di phishing: e-mail o messaggi che ingannano il personale o i familiari per indurli a concedere l'accesso.

- Minacce ransomware: attacchi malware che criptano i dati e richiedono un pagamento.

- Violazioni dei dati: accesso non autorizzato a portafogli, strumenti di reporting o unità interne.

- Social engineering: fingere di essere contatti fidati per ottenere l'accesso o il trasferimento di fondi

- Estorsione informatica: minacce di rilasciare dati sensibili a meno che non venga pagato un riscatto

Lo spionaggio informatico è una tendenza in crescita: gli aggressori raccolgono informazioni nel tempo, a volte anche costruendo fiducia con diverse comunicazioni non dannose prima di colpire quando meno ce lo si aspetta.

Dove la prevenzione fallisce

I family office possono essere sottodotati di risorse e spesso ciò significa che:

- Saltare le politiche di cybersecurity e i controlli scritti

- Non condurre esercitazioni di phishing regolari

- Ritardo delle patch software

- Manca un professionista dedicato alla risposta informatica

- Non hanno un programma di assicurazione informatica

In molte configurazioni mancano persino strumenti di base come il backup dei dati o l'autenticazione a due fattori. Senza visibilità sulle minacce informatiche interne, molti attacchi passano inosservati fino a quando non vengono causati danni irreversibili.

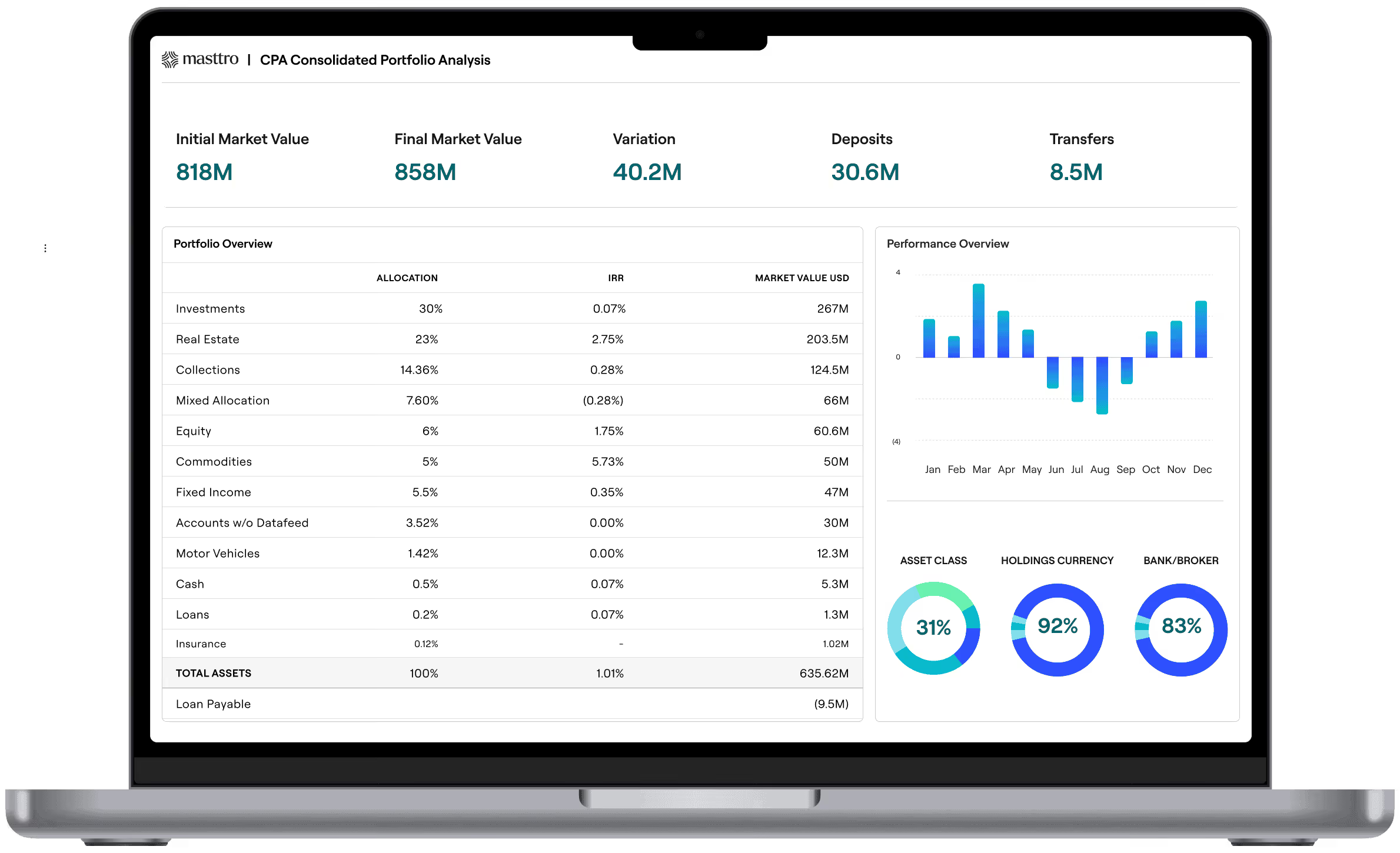

Cinque dashboard di cui ogni detentore di patrimoni ha bisogno

Cosa possono fare i Family Office

Una strategia di prevenzione inizia con le basi, poi si sviluppa verso la resilienza. Ecco 5 passi che ogni family office può compiere, indipendentemente dal numero di risorse disponibili.

1. Rafforzare i controlli di accesso

- Utilizzare l'autenticazione a più fattori su tutti i sistemi.

- Implementare un gestore di password e impostare credenziali uniche

- Applicare controlli a livello di dispositivo per l'accesso mobile

2. Elaborare un piano (con professionisti )

- Creare un piano di risposta agli incidenti

- Tracciare un piano di Disaster Recovery e un piano di Continuità Operativa

- Definire le politiche di cybersecurity in un piano scritto di sicurezza delle informazioni.

3. Stringere gli strumenti

- Aggiornare regolarmente tutti i software di gestione del portafoglio

- Eseguite settimanalmente le scansioni di rilevamento delle minacce informatiche

- Impostare avvisi per attività di link di phishing

- Crittografia dei dati sensibili sia in transito che a riposo

4. Formazione e test

- Eseguire esercitazioni di phishing con il personale e la famiglia per educare al rischio.

- Limitare l'accesso ai social media ai canali ufficiali

- Monitoraggio dell'impersonificazione o dell'acquisizione di account

- Informate i membri della famiglia sulle tattiche comuni del settore delle truffe informatiche.

5. Collaborare con saggezza

- Collaborate con fornitori che utilizzano flussi di dati diretti anziché ricorrere a intermediari esterni

- Scegliete piattaforme con crittografia dei dati, controlli di sicurezza informatica e registri di audit.

- Evitare i servizi che monetizzano l'AUM o che utilizzano lo screen scraping.

Lista di controllo per la prevenzione degli attacchi informatici del family office

Come Masttro migliora la vostra sicurezza informatica

Masttro supporta la prevenzione degli attacchi informatici dei family office attraverso un'infrastruttura di cybersecurity leader del settore che garantisce la sicurezza e la riservatezza di tutte le informazioni finanziarie in ogni momento.

La piattaforma stabilisce gli standard più rigorosi per le infrastrutture di cybersecurity:

- Autenticazione a più fattori

- Protocolli di crittografia di livello militare

- Dati crittografati a ogni livello, a riposo e in transito

- Storage in un data center Tier 4 dedicato in Svizzera

- Chiavi di crittografia di proprietà del cliente per accedere ai dati

- Architettura cloud privata con server dedicati

- Nessun dato memorizzato su nessun dispositivo, mai

- Portale di comunicazione sicuro al posto di e-mail non protette

- Archivi documentali digitali per l'archiviazione di dati finanziari sensibili

- Controlli interni e permissioning, con accesso basato sui ruoli e audit trail.

- Supporto completo per il recupero dei dati e le routine di backup

A differenza della maggior parte dei fornitori, Masttro non tiene traccia degli AUM dei clienti e non utilizza i dati finanziari dei clienti per la determinazione dei prezzi o per altri usi secondari. La piattaforma garantisce che gli utenti siano proprietari dei loro dati e include controlli sicuri per la comunicazione con i clienti, il monitoraggio degli asset alternativi e la creazione di report sicuri, il tutto in un sistema intuitivo.

Pensiero finale

I rischi di cybersecurity non sono più teorici, il che significa che i family office devono rispondere con controlli chiari, strumenti intelligenti e un processo definito. Un approccio pratico alla sicurezza informatica non è una caratteristica, ma una linea di base.

La prevenzione è possibile quando ci sono i sistemi giusti: in qualità di leader del settore per gli standard dell'infrastruttura di sicurezza, Masttro aiuta i family office a stare davanti alle minacce informatiche combinando la protezione dei dati, il controllo a livello di utente e una chiara visibilità.

Rivolgetevi a noi per scoprire come possiamo aiutare il vostro family office a ridurre i rischi di cybersecurity.